Το περιβάλλον αυτό σχεδιάστηκε για πρώτη φορά στο Palo Alto Research Center

της Xerox (PARC) και υλοποιήθηκε με επιτυχία από την Apple για τους υπολογιστές

Macintosh και από τη Micosoft στην οικογένεια Windows.

Η επιφάνεια εργασίας χρησιμοποιεί ως βάση τη

μεταφορά του γραφείου (desktop metaphor).

Ο χρήστης μετακινεί πάνω στην οθόνη παράθυρα με τη χρήση του δείκτη

όπως θα κινούσε έγγραφα στο γραφείο με τα χέρια του.

Βασικά τεχνολογικά στοιχεία για τη λειτουργία του περιβάλλοντος αυτού

είναι η οθόνη χαρτογραφικής απεικόνισης (bitmap display)

και το ποντίκι (mouse) ή κάποιος άλλος αντίστοιχος μηχανισμός

που επιτρέπει στο χρήστη να δείχνει αντικείμενα στην οθόνη.

Με τη χρήση εικονιδίων ορισμένα στοιχεία του περιβάλλοντος μπορούν να

παρασταθούν με αμεσότητα, ενώ τα μενού κάνουν τις λειτουργίες του περιβάλλοντος

προσιτές χωρίς να χρειάζεται ο χρήστης να απομνημονεύει εντολές και τη σύνταξή

τους.

Σχεδιάζουμε για να μπορέσουμε να καταλάβουμε το σύστημα που αναπτύσσουμε.

Έτσι δημιουργώντας ένα σχέδια επιτυγχάνουμε τέσσερεις στόχους:

Σε όλους τους τεχνολογικούς τομείς ο σχεδιασμός βασίζεται σε τέσσερεις

βασικές αρχές:

Αν σε μια σχέση τα αντικείμενα απαρτίζουν τμήματα ενός όλου, τότε

αυτή απεικονίζεται ως συγκρότημα (aggregation)

με την παράσταση ενός διαμαντιού στην άκρη του "όλου".

Αν σχέση τα αντικείμενα που απαρτίζουν τμήματα ενός όλου έχουν

την ίδια διάρκεια ζωής με το όλο, τότε

αυτή απεικονίζεται ως σύνθεση (composition)

με την παράσταση ενός γεμάτου διαμαντιού στην άκρη του "όλου".

Το σύνολο των αντικειμένων σχεδιάζεται με βάση τους συνδέσμους που

ορίζονται πάνω σε αυτό.

Κάθε στήλη του πίνακα είναι ένας διαφορετικός κανόνας.

| Προϋποθέσεις | 1 | 2 | 3 | 4 | 5 |

| Προϋπόθεση 1 | X | X | X | - | - |

| Προϋπόθεση 2 | - | - | - | X | - |

| Προϋπόθεση 3 | X | - | - | - | - |

| Προϋπόθεση 4 | X | X | - | - | - |

| | - | - | - | - | - |

| | - | - | - | - | - |

| Ενέργειες |

| Ενέργεια 1 | X | - | - | - | - |

| Ενέργεια 2 | - | X | - | - | - |

| Ενέργεια 3 | - | - | X | - | - |

| Ενέργεια 4 | - | - | - | X | - |

| Ενέργεια 5 | - | - | - | - | X |

| Ενέργεια 6 | X | X | - | - | X |

Πρότυπα κωδικοποίησης

Ο τρόπος της κωδικοποίησης καθορίζεται συχνά από έναν

οδηγό ύφους (style guide).

Αυτός ορίζει στοιχεία πέρα από αυτά που προσδιορίζει η σύνταξη μιας συγκεκριμένης

γλώσσας.

Για παράδειγμα το παρακάτω είναι ένα νόμιμο αλλά όχι ευανάγνωστο πρόγραμμα

γραμμένο σε C:

#define O(b,f,u,s,c,a)b(){int o=f();switch(*p++){X u:_ o s b();X c:_ o a b();default:p--;_ o;}}

#define t(e,d,_,C)X e:f=fopen(B+d,_);C;fclose(f)

#define U(y,z)while(p=Q(s,y))*p++=z,*p=' '

#define N for(i=0;i<11*R;i++)m[i]&&

#define I "%d %s\n",i,m[i]

#define X ;break;case

#define _ return

#define R 999

typedef char*A;int*C,E[R],L[R],M[R],P[R],l,i,j;char B[R],F[2];A m[12*R],malloc

(),p,q,x,y,z,s,d,f,fopen();A Q(s,o)A s,o;{for(x=s;*x;x++){for(y=x,z=o;*z&&*y==

*z;y++)z++;if(z>o&&!*z)_ x;}_ 0;}main(){m[11*R]="E";while(puts("Ok"),gets(B)

)switch(*B){X'R':C=E;l=1;for(i=0;i<R;P[i++]=0);while(l){while(!(s=m[l]))l++;if

(!Q(s,"\"")){U("<>",'#');U("<=",'$');U(">=",'!');}d=B;while(*F=*s){*s=='"'&&j

++;if(j&1||!Q(" \t",F))*d++=*s;s++;}*d--=j=0;if(B[1]!='=')switch(*B){X'E':l=-1

X'R':B[2]!='M'&&(l=*--C)X'I':B[1]=='N'?gets(p=B),P[*d]=S():(*(q=Q(B,"TH"))=0,p

=B+2,S()&&(p=q+4,l=S()-1))X'P':B[5]=='"'?*d=0,puts(B+6):(p=B+5,printf("%d\n",S

()))X'G':p=B+4,B[2]=='S'&&(*C++=l,p++),l=S()-1 X'F':*(q=Q(B,"TO"))=0;p=B+5;P[i

=B[3]]=S();p=q+2;M[i]=S();L[i]=l X'N':++P[*d]<=M[*d]&&(l=L[*d]);}else p=B+2,P[

*B]=S();l++;}X'L':N printf(I)X'N':N free(m[i]),m[i]=0 X'B':_ 0 t('S',5,"w",N

fprintf(f,I))t('O',4,"r",while(fgets(B,R,f))(*Q(B,"\n")=0,G()))X 0:default:G()

;}_ 0;}G(){l=atoi(B);m[l]&&free(m[l]);(p=Q(B," "))?strcpy(m[l]=malloc(strlen(p

)),p+1):(m[l]=0,0);}O(S,J,'=',==,'#',!=)O(J,K,'<',<,'>',>)O(K,V,'$',<=,'!',>=)

O(V,W,'+',+,'-',-)O(W,Y,'*',*,'/',/)Y(){int o;_*p=='-'?p++,-Y():*p>='0'&&*p<=

'9'?strtol(p,&p,0):*p=='('?p++,o=S(),p++,o:P[*p++];}

Οι οδηγοί ύφους έχουν ως στόχο να προλαμβάνουν φαινόμενα σαν το παραπάνω.

Για παράδειγμα ο οδηγός ύφους της γλώσσας C "Recommended C Style and Coding Standards"

γνωστός ως "Indian Hills Style Guide" περιέχει τα παρακάτω στοιχεία:

- File Organization

- Comments

- Declarations

- Function Declarations

- Whitespace

- Examples

- Simple Statements

- Compound Statements

- Operators

- Naming Conventions

- Constants

- Macros

- Conditional Compilation

- Program Structure

- Debugging

- Portability

- ANSI C

- Special Considerations

- Make

- Project-Dependent Standards

Δομές δεδομένων

Οι βασικές δομές δεδομένων που θα συναντήσετε είναι:

Σύγχρονες γλώσσες όπως η C++ και η Java παρέχουν έτοιμη υποστήριξη για πολλούς

από τους παραπάνω τύπους.

Χρήση βεβαιώσεων

Προγραμματίζουμε με σιγουριά αν εκφράζουμε τους αλγορίθμους μας

με βάση:

Παράδειγμα

Είσοδος:

Α(1..Ν): πίνακας ακεραίων

N : ακέραιος

Έξοδος:

Β(1..Ν): πίνακας ακεραίων

Προϋποθέσεις:

Ν >= 1

Μετασυνθήκες:

Β(1..Ν) περιέχει τις τιμές του Α(1..Ν)

Μεταβλητές

Ι : Ακέραιος

I := 1

Όσο Ι <= Ν

Β(Ι) := Α(Ι)

Αναλλοίωτη συνθήκη: Β(1..Ι) := Α(1..Ι)

Συνθήκη σύγκλισης: Ν - Ι

Ι := Ι + 1

Τέλος

Σε στρατηγικά σημεία του κώδικα μπορούμε να εκφράζουμε τις παραπάνω

έννοιες με τη βοήθεια μιας βεβαίωσης (assertion).

Παράδειγμα:

void

arraycopy(int a[], int b[], int n)

{

assert(n >= 0);

// ...

}

Απλοί κανόνες

Μερικοί κανόνες (Kernighan και Plauger 1976, Davis 1995) που πρέπει να ακολουθούμε κατά την κωδικοποίηση είναι οι παρακάτω:

- Αυτοματοποιήστε όσα στοιχεία της διεργασίας μπορείτε

- Τακτοποιείτε τον κώδικα σε τακτά διαστήματα

- Χρησιμοποιείτε έτοιμες βιβλιοθήκες

- Βάζετε παρενθέσεις για να κάνετε τον κώδικα πιο σαφή

- Να εκφράζετε περίπλοκες δομές ελέγχου ως δεδομένα

static const int month_days[2][12] = {

{ 31, 28, 31, 30, 31, 30, 31, 31, 30, 31, 30, 31 },

{ 31, 29, 31, 30, 31, 30, 31, 31, 30, 31, 30, 31 }

};

- Μετά την πρώτη έκδοση του προγράμματος, βελτιώστε τον κώδικα

- Μη διορθώνετε κακογραμμένο κώδικα, ξαναγράψτε τον

- Χρησιμοποιείτε αναδρομικές διαδικασίες για αναδρομικές δομές δεδομένων

- Να ελέγχετε την είσοδο του προγράμματός σας

- Όταν βρείτε ένα λάθος, ψάξτε για παρόμοια και για το επόμενο

- Τα σχόλια να μην επαναλαμβάνουν ό,τι λέει ο κώδικας

- Μην επεξηγείτε τον κακό κώδικα με σχόλια, ξαναγράψτε τον

- Μη χρησιμοποιείτε υπερβολικά πολλά σχόλια

- Ο κώδικας να συμφωνεί με τα σχόλια

- Αποφεύγετε τα "έξυπνα" τεχνάσματα

int a, b;

a ^= b;

b ^= a;

a ^= b;

int a, b, tmp;

tmp = a;

a = b;

b = tmp;

- Αποφεύγετε τις καθολικές μεταβλητές

- Το πρόγραμμά σας να διαβάζεται από πάνω προς τα κάτω

- Αποφεύγετε τα παράπλευρα αποτελέσματα (side effects)

- Χρησιμοποιείτε κατανοητά ονόματα μεταβλητών

- Ο κώδικάς σας να στοχεύει κύρια τους ανθρώπους

- Να χρησιμοποιείτε αποδοτικές δομές δεδομένων και αλγορίθμους

- Να στοχεύετε στην ορθότητα πριν την ταχύτητα

- Γράφετε τα σχόλια από την αρχή

- Τεκμηριώστε πριν αρχίσετε να γράφετε τον κώδικα

- Να εκτελείτε με το χέρι το κάθε τμήμα του κώδικα

- Επιθεωρείτε τον κώδικα

- Γράφετε δομημένα ακόμα και σε αδόμητες γλώσσες

- Αποφεύγετε την υπερβολική εμφώλευση

- Να χρησιμοποιείτε την κατάλληλη γλώσσα για κάθε εφαρμογή

- Προσέχετε την όψη του κώδικα

- Να χρησιμοποιείτε βεβαιώσεις

- Να γράφετε ρουτίνες ελέγχου του κώδικα

- Μη βιαστείτε να αρχίσετε

Εσωτερική και εξωτερική τεκμηρίωση

-

Η εσωτερική τεκμηρίωση βοηθά στην καλύτερη διαχείριση και οργάνωση του κώδικα.

- Υπάρχουν συστήματα που μετατρέπουν την τεκμηρίωση αυτή και σε εξωτερική

τεκμηρίωση.

Παράδειγμα:

/**

* A class containing static methods that allow the simple, correct,

* and efficient procesing of a console application's standard input

* and output streams.

* Output is buffered, but automagically flushed, so that prompts in

* interactive applications work as expected.

* All errors will terminate the application with an error message.

* The code was written to provide an easy-to-learn and consistent interface

* for learning Java. It is not intended for production work.

*

* @author Diomidis Spinellis

* @version $Revision: 1.4 $

* @see java.io

* @see java.io.Writer

* @see java.io.PrintWriter

*/

public class BIO {

// Reader and Writer

private static BufferedReader in =

new BufferedReader(new InputStreamReader(System.in));

private static PrintWriter out =

new PrintWriter(new BufferedWriter(new OutputStreamWriter(System.out)));

private static boolean needFlush = false;

// Class initializer

static {

Runtime.getRuntime().addShutdownHook(new Thread() {

// Will run when VM shuts down

public void run()

{

try {

in.close();

out.close();

} catch (Exception e) {

}

}

});

}

/**

* Flush the output stream. If the stream has saved any characters from

* the various write() methods in a buffer, write them immediately to

* their intended destination.

* Flushing is automatically performed before reading input from a

* source * that could be affected by reading the program's output

* (e.g. a human).

*/

public static void flush() { out.flush(); needFlush = false; }

/** Print the argument of type char on the standard output. */

public static void print(char x) { out.print(x); needFlush = true; }

/** Print the argument of type int on the standard output. */

public static void print(int x) { out.print(x); needFlush = true; }

/** Print the argument of type boolean on the standard output. */

public static void print(boolean x) { out.print(x); needFlush = true; }

/** Print the argument of type double on the standard output. */

public static void print(double x) { out.print(x); needFlush = true; }

/** Print the argument of type Object on the standard output. */

public static void print(Object x) { out.print(x); needFlush = true; }

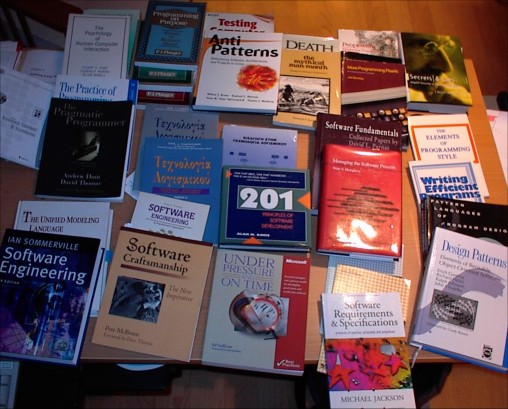

Βιβλιογραφία

- Εμμανουήλ Σκορδαλάκης.

Εισαγωγή στην Τεχνολογία Λογισμικού, σελίδες 119-132.

Εκδόσεις Συμμετρία, 1991.

- Εμμ. Α. Γιακουμάκης

Τεχνολογία Λογισμικού: Απαιτήσεις Λογισμικού, σχεδίαση λογισμικού,

σελίδες 157-196.

Εκδόσεις Α. Σταμούλης, Αθήνα, Πειραιάς, 1994.

- Εμμ. Α. Γιακουμάκης

Τεχνολογία Λογισμικού: Κωδικοποίηση, έλεγχος και συντήρηση λογισμικού.

σελίδες 17-54.

Εκδόσεις Α. Σταμούλης, Αθήνα, Πειραιάς, 1993.

- L.W. Cannon, R.A. Elliott, L.W.

Kirchhoff, J.H. Miller, J.M. Milner, R.W. Mitze, E.P. Schan, N.O.

Whittington, Henry Spencer, David Keppel, and Mark Brader.

Recommended C style

and coding standards.

Available online http://sunland.gsfc.nasa.gov/info/cstyle.html (December 2001).

Updated version of the Indian Hill C Style and Coding Standards paper.

- Edsger Wybe Dijkstra.

Go to statement considered harmful.

Communications of the ACM, 11(3):147–148, March 1968.

- Richard Stallman et al.

GNU coding

standards.

Available online http://www.gnu.org/prep/standards_toc.html (December 2001),

October 2001.

- The FreeBSD Project.

Style – Kernel Source File Style Guide, December 1995.

FreeBSD Kernel Developer's Manual: style(9).

- Andrew Hunt and David

Thomas.

The

Pragmatic Programmer: From Journeyman to Master.

Addison Wesley Longman, 2000.

- Brian W. Kernighan

and Rob Pike.

The

Practice of Programming.

Addison-Wesley, 1999.

- Brian W. Kernighan

and P. J. Plauger.

Software Tools.

Addison-Wesley, 1976.

- Brian W. Kernighan

and P. J. Plauger.

The

Elements of Programming Style.

McGraw-Hill, second edition, 1978.

- Karl Lieberherr

and Ian Holland.

Assuring good style for object-oriented programs (ftp://ftp.ccs.neu.edu/pub/research/demeter/documents/papers/LH89-law-of-demeter.ps).

IEEE Software, pages 38–48, September 1989.

- Roger S. Pressman.

Software Engineering: A Practitioner's Approach, pages 420–425.

McGraw-Hill, 1987.

- Roger S. Pressman.

Software Engineering: A Practitioner's Approach, pages 413–425.

McGraw-Hill, fifth edition, 2000.

European Adaptation. Adapted by Darrel Ince.

- Charles Simonyi.

Hungarian notation (http://msdn.microsoft.com/library/default.asp?url=/library/en-us/dnvsgen/html/hunganotat.asp).

Available online

http://msdn.microsoft.com/library/default.asp?url=/library/en-us/dnvsgen/html/hunganotat.asp (December 2001), November 1999.

Microsoft Developer Network Library.

- Ian Sommerville.

Software Engineering, pages 260–284,392–416.

Addison-Wesley, sixth edition, 2001.

- Henry Spencer.

The Ten Commandments for C programmers (annotated edition).

;login:, 18(2):29–31, March slash April 1993.

- Sun

Microsystems Inc.

Java code conventions (http://java.sun.com/docs/codeconv/).

Available online http://java.sun.com/docs/codeconv/ (December 2001), April

1999.

Ασκήσεις

- Ξαναγράψτε μερικά από τα παλιά σας προγράμματα σύμφωνα με τις αρχές του

μαθήματος αυτού.

- Αξιολογείστε προγράμματα ανοιχτού κώδικα που θα βρείτε στο Internet

ως προς τις αρχές κωδικοποίησης που ακολουθούν.

- Διαβάστε προσεκτικά έναν πλήρη οδηγό ύφους προγραμματισμού (βλ. βιβλιογραφία).

Εργαλεία και τεχνικές ανάπτυξης

Ταξινόμηση εργαλείων

Μπορούμε να διαχωρίσουμε τα εργαλεία λογισμικού στις παρακάτω κατηγορίες (Houghton 1983):

Διορθωτές

Ένας καλός διορθωτής (editor) προγραμμάτων υποστηρίζει

τις παρακάτω δυνατότητες:

- Εύρεση και αλλαγή με κανονικές εκφράσεις (regular expressions)

- Αυτόματη στοίχιση (indentation)

- Ταίριαγμα παρενθέσεων, αγκυλών, κ.λπ.

- Χρωματισμός σύμφωνα με τη σύνταξη της γλώσσας

- Αναίρεση πολλαπλών επιπέδων,

- Σύνδεση με πρόγραμμα βοήθειας

- Σύνδεση με περιβάλλον μεταγλώττισης

- Ταυτόχρονη διόρθωση σε πολλαπλά παράθυρα και αρχεία

- Ιεραρχική απόκρυψη περιοχών

- Αναγνώριση της σύνταξης της γλώσσας και αυτόματος σχηματισμός του προγράμματος

- Σελιδοδείκτες

- Συμπλήρωση ή επιλογή όρων της γλώσσας

Το περιβάλλον του διορθωτή vim

Διερμηνευτές και μεταγλωττιστές

Εκτός από τη συμβολή τους στην εκτέλεση του πηγαίου κώδικα

οι διερμηνευτές και μεταγλωττιστές παρέχουν συχνά και τις παρακάτω

ευκολίες:

- Εύρεση σημασιολογικών λαθών (semantic errors):

class Test {

int a;

public:

void setA(int v) { a == v; }

};

Microsoft (R) 32-bit C/C++ Optimizing Compiler Version 12.00.8804 for 80x86

Copyright (C) Microsoft Corp 1984-1998. All rights reserved.

t.cpp

t.cpp(4) : warning C4553: '==' : operator has no effect; did you intend '='?

- Δημιουργία βάσης δεδομένων του προγράμματος

- Βελτιστοποίηση

- Προσθήκη δεδομένων και εντολών για αποσφαλμάτωση και ανάλυση κατανομής

- Μεταγλώττιση για άλλα περιβάλλοντα εκτέλεσης (cross compiling)

- Δημιουργία αναφοράς των εντολών του προγράμματος

Γεννήτριες κώδικα

Μια σειρά από εργαλεία και τεχνικές βασίζονται στην αυτόματη δημιουργία κώδικα.

Παραδείγματα:

Παραδείγματα wizard

Αποσφαλματωτές

Ο αποσφαλματωτής επιτρέπει:

- Την εκτέλεση του προγράμματος βήμα προς βήμα

- Την εκτέλεση ολόκληρης κλήσης συνάρτησης ή μεθόδου σε ένα βήμα

- Τον προσδιορισμό σημείων διακοπής (breakpoints) στην εκτέλεση του κώδικα

- Τον προσδιορισμό σημείων διακοπής δεδομένων (data breakpoints)

- Την εμφάνιση τιμών των μεταβλητών

- Την εκτέλεση μέχρι ένα σημείο

- Την εμφάνιση της αλληλουχίας κλήσεων των συναρτήσεων η μεθόδων

- Την εύρεση του σημείου του προγράμματος όπου σημειώθηκε κάποιο πρόβλημα

Αποσφαλμάτωση στο περιβάλλον Microsoft Visual Studio

Αναλυτές κατανομής

Ένας αναλυτής κατανομής εκτέλεσης (execution profiler)

επιτρέπει:

Φυλλομετρητές

Συνδεδεμένο με το διορθωτή είναι συχνά ένα εργαλείο που επιτρέπει τη

φυλλομέτρηση και την εμφάνιση της δομής του κώδικα και των κλάσεων

που τον απαρτίζουν.

Δυνατότητες του φυλλομετρητή μπορεί να είναι οι παρακάτω:

Σύστημα βοήθειας

Το σύστημα βοήθειας περιλαμβάνει συχνά σε ψηφιακή μορφή τεκμηρίωση για:

- τη γλώσσα προγραμματισμού,

- τη βιβλιοθήκη,

- το περιβάλλον ανάπτυξης και τα εργαλεία που το απαρτίζουν,

- τεκμηρίωση για τη διαδικασία ανάπτυξης εφαρμογών,

- οδηγίες συμβατότητας,

- απαντήσεις σε συχνές ερωτήσεις,

- διαπιστωμένα σφάλματα του περιβάλλοντος.

Το σύστημα βοήθειας είναι τις περισσότερες φορές παρουσιασμένο σε

μορφή υπερκειμένου με πίνακες περιεχομένων και συνδέσεις ανάμεσα σε

τμήματα, όπως φαίνεται στα παρακάτω σχήματα:

Ολοκληρωμένα περιβάλλοντα ανάπτυξης

- Η διαδικασία της κωδικοποίησης είναι περίπλοκη και χρονοβόρα.

- Για τη διευκόλυνσή της έχουν σχεδιαστεί και αναπτυχθεί

περιβάλλοντα υποστήριξης της κωδικοποίησης (programming support environments).

- Σε ένα περιβάλλον υποστήριξης της κωδικοποίησης όλος ο κύκλος της

κωδικοποίησης από την αρχική εισαγωγή του προγράμματος μέχρι την τελική

αποσφαλμάτωση υποστηρίζεται από ένα ολοκληρωμένο σύστημα.

Έτσι ένα περιβάλλον υποστήριξης της κωδικοποίησης μπορεί να περιέχει

σε ένα ολοκληρωμένο περιβάλλον:

- Υπερσύνολο του περιβάλλοντος υποστήριξης της κωδικοποίησης

αποτελεί το

περιβάλλον τεχνολογίας λογισμικού (software engineering environment)

το οποίο παρέχει υποστήριξη για όλον το κύκλο ζωής του λογισμικού

συμπεριλαμβάνοντας δηλαδή υποστήριξη για

- την ανάλυση των απαιτήσεων,

- το σχεδιασμό,

- την κωδικοποίηση,

- τη διοίκηση του έργου,

- τον έλεγχο των εκδόσεων και του σχηματισμού,

- τη διαχείριση εξαρτημάτων λογισμικού (software components),

- τη διασφάλιση ποιότητας και

- τη συντήρηση.

- Η τάση που εμφανίζεται είναι τα περιβάλλοντα υποστήριξης της κωδικοποίησης

τα περιέχουν όλο και περισσότερα στοιχεία από περιβάλλοντα τεχνολογίας λογισμικού

ενώ παράλληλα περιβάλλοντα τεχνολογίας λογισμικού να υποστηρίζουν όλο

και περισσότερο την κωδικοποίηση με τη χρήση γεννητριών κώδικα.

Περιβάλλοντα εργαλειοσυνόλων

Ένα περιβάλλον εργαλειοσυνόλων περιλαμβάνει σε ένα οργανωμένο

σύνολο μια σειρά από εργαλεία που συνεργάζονται αρμονικά μεταξύ τους.

Για παράδειγμα σύγχρονες εκδόσεις του λειτουργικού συστήματος

Unix παρέχουν τα παρακάτω:

- Διορθωτές (emacs, vi, sed, ex)

- Μεταγλωττιστές (C, C++, Fortran, Java)

- Εργαλεία διαχείρισης σχηματισμών (SCCS, RCS, CVS)

- Διερμηνευόμενες γλώσσες (sh, awk, Perl, Python, Ruby, Tcl/Tk)

- Εργαλεία μορφοποίησης προγραμμάτων (cb, indent)

- Αναλυτές κατανομής (prof, gprof, tcov)

- Αποσφαλματωτές (gdb, adb, dbx)

- Χρήσιμα αρχεία (λεξικά, χάρτες, πίνακες χαρακτήρων, πόλεων, τηλεφώνων)

- Μικρά εργαλεία επεξεργασίας αρχείων κειμένου:

- grep

- Εύρεση κανονικής έκφρασης

- egrep

- Εύρεση επαυξημένης κανονικής έκφρασης

- fgrep

- Εύρεση σταθερών συμβολοσειρών

- tr

- Μετάφραση χαρακτήρων

- fmt

- Συμπλήρωση λέξεων σε γραμμές

- wc

- Μέτρηση λέξεων, γραμμάτων, γραμμών

- rev

- Αντιστροφή των περιεχομένων κάθε γραμμής

- diff

- Εκτύπωση της διαφοράς δύο αρχείων

- Μικρά εργαλεία επεξεργασίας ταξινομημένων αρχείων και αρχείων με πεδία

- sort

- Ταξινόμηση

- uniq

- Αφαίρεση ή επιλογή επαναλαμβανόμενων γραμμών σε ένα ταξινομημένο αρχείο

- cut

- Επιλογή πεδίων

- join

- Σχεσιακή σύνδεση αρχείων

- Τρόπο σύνδεσης των παραπάνω με τη χρήση σωληνώσεων (pipes)

- Σύστημα βοήθειας που τεκμηριώνει όλο το περιβάλλον:

- Εντολές χρήστη

- Κλήσεις λειτουργικού συστήματος

- Βιβλιοθήκες

- Επικοινωνία με τις συσκευές

- Διάταξη αρχείων

- Εντολές διαχειριστή

Ολοκλήρωση της διαδικασίας μεταγλώττισης

Η διαδικασία της μεταγλώττισης περιλαμβάνει αρκετές ευκολίες σε ένα

ολοκληρωμένο περιβάλλον.

- Υπολογίζονται αυτόματα τα αρχεία που απαιτούν μεταγλώττιση ανάλογα

με τις αλλαγές που έγιναν σε αρχεία επικεφαλίδων.

- Η εμφάνιση ενός λάθους επιτρέπει την άμεση σύνδεσή του με τη γραμμή

του κώδικα που το δημιούργησε όπως φαίνεται στην παρακάτω οθόνη:

- Επιτρέπει την εμφάνιση τεκμηρίωσης σχετικά με τα λάθη που εμφανίζονται.

Ανάπτυξη με γλώσσες εξειδικευμένου πεδίου

Σύζευξη γνωστικού πεδίου - λογισμικού

- Απαιτήσεις γνώσης του πεδίου κατά:

- το σχεδιασμό

- την υλοποίηση

- την επαλήθευση

- Ελλείψεις ή προβλήματα επικοινωνίας οδηγούν σε αστοχίες

- Η γλώσσα εξειδικευμένου πεδίου:

- χρησιμοποιεί το φορμαλισμό του πεδίου

- γεφυρώνει την επικοινωνία μεταξύ του επαΐοντα και της ομάδας υλοποίησης

Απαιτήσεις διαλεκτικής επαΐοντα

- Αξιοποίηση γνωστικών δεξιοτήτων

- Υποστήριξη φορμαλισμών του γνωστικού πεδίου

- Δημοσίευση

- Διάχυση, εκπαίδευση, ανασκόπηση

- Ανασκόπηση από ομότιμους επαΐοντες

- Αρχειοθέτηση

- Σε μορφή κατάλληλη για ανιχνευσιμότητα

- Επιλεκτική επέμβαση

- Βελτίωση, συντήρηση, υποστήριξη

- Επαναχρησιμοποίηση

Προβλήματα των γλωσσών γενικής χρήσης

- Δύσκολες στην εκμάθηση

- C++ 1997 910 σ.

- Απαιτούν μεγάλες βιβλιοθήκες υποστήριξης

- Windows API 3433 συναρτήσεις

- Ακατάλληλες για συγκεκριμένες εφαρμογές

- Συστήματα πελάτη εξυπηρετητή

- Απόσταση από το φορμαλισμό του επαΐοντα

Γλώσσες εξειδικευμένου πεδίου (ΓΕΠ)

- Γλώσσες προγραμματισμού προσαρμοσμένες σε συγκεκριμένο πεδίο

- Παραδείγματα

- Lex/yacc

- HTML

- VHDL

- Γλώσσες τέταρτης γενιάς

- Ευσύνοπτη περιγραφή της λογικής της εφαρμογής

- Ελάττωση της σημασιολογικής απόστασης ανάμεσα στο πρόβλημα και το πρόγραμμα

Παράδειγμα ΓΕΠ στην υλοποίηση μεταγλωττιστών

- Lex - δημιουργεί κώδικα λεκτικής ανάλυσης

- Yacc - δημιουργεί κώδικα συντακτικής ανάλυσης

Παράδειγμα: κώδικας yacc:

unary_expression

: postfix_expression

| '+' cast_expression { $$ = $2; }

| '-' cast_expression { $$ = -$2; }

| '~' cast_expression { $$ = ~$2; }

| '!' cast_expression { $$ = !$2; }

;

cast_expression

: unary_expression

;

multiplicative_expression

: cast_expression

| multiplicative_expression '*' cast_expression { $$ = $1 * $3; }

| multiplicative_expression '/' cast_expression

{

if ($3 == 0) {

Error::error(E_ERR, "division by zero in #if expression");

$$ = 0;

} else

$$ = $1 / $3;

}

| multiplicative_expression '%' cast_expression

{

if ($3 == 0) {

Error::error(E_ERR, "modulo division by zero in #if expression");

$$ = $1;

} else

$$ = $1 / $3;

}

;

Βιβλιογραφία

- Εμμανουήλ Σκορδαλάκης.

Εισαγωγή στην Τεχνολογία Λογισμικού, σελίδες 241-298.

Εκδόσεις Συμμετρία, 1991.

- Jon Louis Bentley.

Programming Pearls.

Addison-Wesley, 1986.

- Jon Louis Bentley.

More

Programming Pearls: Confessions of a Coder.

Addison-Wesley, 1988.

- Jon Louis Bentley.

More

Programming Pearls: Confessions of a Coder, chapter Little

Languages, pages 83–100.

Addison-Wesley, 1988.

- R. C. Houghton.

Software development tools: a profile.

Computer, pages 63–70, May 1983.

- Roger S. Pressman.

Software Engineering: A Practitioner's Approach, pages 404–420.

McGraw-Hill, 1987.

- Roger S. Pressman.

Software Engineering: A Practitioner's Approach, pages 868–886.

McGraw-Hill, fifth edition, 2000.

European Adaptation. Adapted by Darrel Ince.

- J. Christopher Ramming, editor.

USENIX Conference on Domain-Specific Languages, Santa Monica, CA, USA,

October 1997. Usenix Association.

- Diomidis

Spinellis and V. Guruprasad.

Lightweight languages as software engineering tools (http://www.dmst.aueb.gr/dds/pubs/conf/1997-DSL-Lightweight/html/paper.html).

In Ramming [Ramming, 1997], pages 67–76.

- Diomidis Spinellis.

Reliable software implementation using domain specific languages (http://www.dmst.aueb.gr/dds/pubs/conf/1999-ESREL-SoftRel/html/dsl.html).

In G. I. Schuëller and P. Kafka, editors, Proceedings ESREL '99 —

The Tenth European Conference on Safety and Reliability, pages

627–631, Munich-Garching, Germany, September 1999. ESRA, VDI, TUM, A. A.

Balkema.

- Diomidis Spinellis.

Notable design patterns for domain specific languages (http://www.dmst.aueb.gr/dds/pubs/jrnl/2000-JSS-DSLPatterns/html/dslpat.html).

Journal of Systems and Software, 56(1):91–99, February 2001.

Ασκήσεις

- Εξετάστε τα εργαλεία που χρησιμοποιείτε στην ανάπτυξη του λογισμικού

σας και χωρίστε τα σε κατηγορίες σύμφωνα με την ταξινόμηση που προτείναμε.

- Ερευνήστε ποια νέα εργαλεία θα αύξαναν την παραγωγικότητά σας και αρχίστε

να τα χρησιμοποιείτε.

Επαναχρησιμοποίηση

Τρόποι επαναχρησιμοποίησης

Διακρίνουμε τις παρακάτω κατηγορίες επαναχρησιμοποίησης (reuse)

κατά την ανάπτυξη λογισμικού:

Πλεονεκτήματα επαναχρησιμοποίησης

- Αυξημένη αξιοπιστία

- Λιγότεροι κίνδυνοι στη διεργασία ανάπτυξης

- Αποτελεσματική εκμετάλλευση των ειδικών

- Συμβατότητα με πρότυπα

- Ταχύτητα ανάπτυξης

Προβλήματα επαναχρησιμοποίησης

Υποστήριξη από εργαλεία

Παράδειγμα λάθους που εμφανίζεται κατά τη μεταγλώττιση προγράμματος

C++ με τη χρήση της βιβλιοθήκης STL κάτω από GNU C++ compiler:

c:\gcc\bin\..\lib\gcc-lib\i386-mingw32msvc\2.95.2\..\..\..\..\include\g++-3\stl_

iterator.h: In method `class ostream_iterator<pair<const basic_string<char,strin

g_char_traits<char>,__default_alloc_template<false,0> >,int> > & ostream_iterato

r<pair<const basic_string<char,string_char_traits<char>,__default_alloc_template

<false,0> >,int> >::operator =(const pair<const basic_string<char,string_char_tr

aits<char>,__default_alloc_template<false,0> >,int> &)':

c:\gcc\bin\..\lib\gcc-lib\i386-mingw32msvc\2.95.2\..\..\..\..\include\g++-3\stl_

algobase.h:129: instantiated from `__copy<_Rb_tree_iterator<pair<const basic_s

tring<char,string_char_traits<char>,__default_alloc_template<false,0> >,int>,pai

r<const basic_string<char,string_char_traits<char>,__default_alloc_template<fals

e,0> >,int> &,pair<const basic_string<char,string_char_traits<char>,__default_al

loc_template<false,0> >,int> *>, ostream_iterator<pair<const basic_string<char,s

tring_char_traits<char>,__default_alloc_template<false,0> >,int> >, ptrdiff_t>(_

Rb_tree_iterator<pair<const basic_string<char,string_char_traits<char>,__default

_alloc_template<false,0> >,int>,pair<const basic_string<char,string_char_traits<

char>,__default_alloc_template<false,0> >,int> &,pair<const basic_string<char,st

ring_char_traits<char>,__default_alloc_template<false,0> >,int> *>, _Rb_tree_ite

rator<pair<const basic_string<char,string_char_traits<char>,__default_alloc_temp

late<false,0> >,int>,pair<const basic_string<char,string_char_traits<char>,__def

ault_alloc_template<false,0> >,int> &,pair<const basic_string<char,string_char_t

raits<char>,__default_alloc_template<false,0> >,int> *>, ostream_iterator<pair<c

onst basic_string<char,string_char_traits<char>,__default_alloc_template<false,0

> >,int> >, input_iterator_tag, ptrdiff_t *)'

c:\gcc\bin\..\lib\gcc-lib\i386-mingw32msvc\2.95.2\..\..\..\..\include\g++-3\stl_

algobase.h:161: instantiated from `__copy_dispatch<_Rb_tree_iterator<pair<cons

t basic_string<char,string_char_traits<char>,__default_alloc_template<false,0> >

,int>,pair<const basic_string<char,string_char_traits<char>,__default_alloc_temp

late<false,0> >,int> &,pair<const basic_string<char,string_char_traits<char>,__d

efault_alloc_template<false,0> >,int> *>,ostream_iterator<pair<const basic_strin

g<char,string_char_traits<char>,__default_alloc_template<false,0> >,int> >,__fal

se_type>::copy(_Rb_tree_iterator<pair<const basic_string<char,string_char_traits

<char>,__default_alloc_template<false,0> >,int>,pair<const basic_string<char,str

ing_char_traits<char>,__default_alloc_template<false,0> >,int> &,pair<const basi

c_string<char,string_char_traits<char>,__default_alloc_template<false,0> >,int>

*>, _Rb_tree_iterator<pair<const basic_string<char,string_char_traits<char>,__de

fault_alloc_template<false,0> >,int>,pair<const basic_string<char,string_char_tr

aits<char>,__default_alloc_template<false,0> >,int> &,pair<const basic_string<ch

ar,string_char_traits<char>,__default_alloc_template<false,0> >,int> *>, ostream

_iterator<pair<const basic_string<char,string_char_traits<char>,__default_alloc_

template<false,0> >,int> >)'

c:\gcc\bin\..\lib\gcc-lib\i386-mingw32msvc\2.95.2\..\..\..\..\include\g++-3\stl_

algobase.h:188: instantiated from `copy<_Rb_tree_iterator<pair<const basic_str

ing<char,string_char_traits<char>,__default_alloc_template<false,0> >,int>,pair<

const basic_string<char,string_char_traits<char>,__default_alloc_template<false,

0> >,int> &,pair<const basic_string<char,string_char_traits<char>,__default_allo

c_template<false,0> >,int> *>, ostream_iterator<pair<const basic_string<char,str

ing_char_traits<char>,__default_alloc_template<false,0> >,int> > >(_Rb_tree_iter

ator<pair<const basic_string<char,string_char_traits<char>,__default_alloc_templ

ate<false,0> >,int>,pair<const basic_string<char,string_char_traits<char>,__defa

ult_alloc_template<false,0> >,int> &,pair<const basic_string<char,string_char_tr

aits<char>,__default_alloc_template<false,0> >,int> *>, _Rb_tree_iterator<pair<c

onst basic_string<char,string_char_traits<char>,__default_alloc_template<false,0

> >,int>,pair<const basic_string<char,string_char_traits<char>,__default_alloc_t

emplate<false,0> >,int> &,pair<const basic_string<char,string_char_traits<char>,

__default_alloc_template<false,0> >,int> *>, ostream_iterator<pair<const basic_s

tring<char,string_char_traits<char>,__default_alloc_template<false,0> >,int> >)'

t.cpp:21: instantiated from here

c:\gcc\bin\..\lib\gcc-lib\i386-mingw32msvc\2.95.2\..\..\..\..\include\g++-3\stl_

iterator.h:890: no match for `ostream & << const pair<const basic_string<char,st

ring_char_traits<char>,__default_alloc_template<false,0> >,int> &'

c:\gcc\bin\..\lib\gcc-lib\i386-mingw32msvc\2.95.2\..\..\..\..\include\g++-3\iost

ream.h:77: candidates are: class ostream & ostream::operator <<(char)

c:\gcc\bin\..\lib\gcc-lib\i386-mingw32msvc\2.95.2\..\..\..\..\include\g++-3\iost

ream.h:78: class ostream & ostream::operator <<(unsigned char)

c:\gcc\bin\..\lib\gcc-lib\i386-mingw32msvc\2.95.2\..\..\..\..\include\g++-3\iost

ream.h:79: class ostream & ostream::operator <<(signed char)

(Ακολουθούν άλλες 10 γραμμές)

Παράδειγμα λάθους που εμφανίζεται κατά τη μεταγλώττιση προγράμματος

C++ με τη χρήση της βιβλιοθήκης STL κάτω από Microsoft C/C++ compiler:

t.cpp(24) : see reference to function template instantiation 'class std:

:basic_ostream<char,struct std::char_traits<char> > &__cdecl std::operator <<(cl

ass std::basic_ostream<char,struct std::char_traits<char> > &,const char *)' bei

ng compiled

C:\PROGRA~1\MICROS~4\VC98\INCLUDE\iterator(203) : error C2679: binary '<<' : no

operator defined which takes a right-hand operand of type 'const struct std::pai

r<class std::basic_string<char,struct std::char_traits<char>,class std::allocato

r<char> > const ,int>' (or there is no acceptable conversion)

C:\PROGRA~1\MICROS~4\VC98\INCLUDE\iterator(203) : while compiling class-

template member function 'class std::ostream_iterator<struct std::pair<class std

::basic_string<char,struct std::char_traits<char>,class std::allocator<char> > c

onst ,int>,char,struct std::char_traits<char> > &__thiscall std::ostream_iterato

r<struct std::pair<class std::basic_string<char,struct std::char_traits<char>,cl

ass std::allocator<char> > const ,int>,char,struct std::char_traits<char> >::ope

rator =(const struct std::pair<class std::basic_string<char,struct std::char_tra

its<char>,class std::allocator<char> > const ,int> &)'

Πρότυπα σχέδια

Each pattern describes a problem which occurs over and over again in our environment, and then describes the core of the solution to that

problem, in such a way that you can use this solution a million times over, without ever doing it the same way twice.

-- Christopher Alexander et al. A Pattern Language

Τα πρότυπα σχέδια μας επιτρέπουν τη

- σύλληψη,

- τεκμηρίωση,

- οργάνωση και

- διάχυση

υπάρχουσας σχεδιαστικής γνώσης.

Σε αντίθεση με αλγορίθμους και δομές δεδομένων τα στοιχεία που περιγράφουν

δε χρησιμοποιούνται αυτούσια αλλά περιγράφουν πως θα υλοποιηθεί το σχέδιο

του έργου.

Επίσης, τα πρότυπα σχέδια περιγράφονται με τέτοιο τρόπο έτσι ώστε να

μπορούν να συνδυάζονται μεταξύ τους.

Κάθε περιγραφή ενός σχεδίου περιλαμβάνει:

- το όνομά του

- τη δομή του σε UML

- την κατηγοριοποίησή του σε μια από τις κατηγορίες:

- δημιουργίας

- συμπεριφοράς

- δομής

- περιγραφή των περιπτώσεων χρήσης του

- περιγραφή των συμμετεχόντων

- περιγραφή πως το σχέδιο υποστηρίζει τους στόχους του

- παραδείγματα και οδηγίες χρήσης του.

Παράδειγμα προτύπου σχεδίου

Το παρακάτω κείμενο (Σπινέλλης και Ράπτης 2000)

περιγράφει με τη μορφή ενός προτύπου σχεδίου τη σύνδεση εξαρτημάτων:

Component Composition - Structural

Intent

The component composition pattern identifies the primary methods of

encapsulated component composition and integration.

Motivation

Encapsulated components do not operate in a vacuum.

They are composed to create more powerful components and integrated

within an object-based system to provide specialised services.

Moreover, composition of encapsulated components with component glue

can be used to provide

efficient access to off-line data,

graphical user interfaces,

and a multitude of other component-based services.

As an example a spelling checker can be easily constructed by composing

the translate, sort, unique, and common

components, while the gluing of a editbox and listbox components

can be used to provide a GUI front end.

Applicability

Many of the problems solved under the Unix programming environment using shell

programming constructs and pipelines can be transformed to component

composition structures.

Of particular relevance are sequences of filter type components,

where each one receives a data stream, performs some operations on it,

and forwards it to another filter to perform some other operations.

Examples include pipelines of tools that process

text,

images,

sound, and

object code.

Meunier [13] describes a complete pattern language for a

``Pipes and Filters Architecture'' that can be used as a base to

structure applications.

Structure

Figure 4:

A spell checker with a GUI.

Figure 4 depicts the component interaction diagram of

a filter-based spell checker built from Unix-mined and glue components.

The text to be spell-checked is retrieved from the GUI edit box

using a data source glue component.

It is transformed into a list of words using the translate

component which is a direct equivalent of the Unix tr command.

The word list is then transformed into a sorted list of unique words

using the sort and unique components which correspond to the

Unix sort and uniq commands.

At the same time, the system dictionary and a user dictionary are passed

using appropriate file connectors to the merge component

which merges two sorted streams; the merge component is

a specialisation of sort which provides this functionality.

Finally, the two sorted streams of words to be spelled and

acceptable words are checked by common - derived from the

Unix comm command - which outputs a list of words contained

in the first stream and not contained in the second one.

This stream of misspelled words is sent using the ListBoxSink

glue component to a GUI list box.

It is important to note that the integration of GUI elements

using the same component object paradigm and the merging of two

data streams could not be implemented using the standard Unix

linear pipeline system.

Participants

The components composed are object instances of either active process

components that are connected to existing data sources and sinks,

or connector and glue components

(pipes and environment interfacing classes) that provide such sources and sinks.

Consequences

Using the component composition pattern it is possible to implement

sophisticated component interaction topologies.

In addition, it is possible to package together existing components to

provide new standard and reusable components.

Implementations

The implementation of the composition pattern is independent of the

component-framework used.

Most relevant decisions are taken when implementing the

encapsulation and the glue patterns.

Designs based on the composition pattern should be portable across

different component frameworks.

Προγραμματισμός με εξαρτήματα

Ένα εξάρτημα (component)

είναι μια μονάδα σύνθεσης που ορίζεται μόνο από:

- τη διεπαφή του

- το πλαίσιο εφαρμογής του

Μπορούν να χρησιμοποιηθούν:

Όπως και τα αντικείμενα ένα εξάρτημα:

- περιέχει εσωτερική κατάσταση

- επιτρέπει την πρόσβαση μόνο με καθορισμένες προδιαγραφές

- επιτρέπει την υλοποίηση σε τμήματα.

Τα εξαρτήματα επιπλέον:

- μπορούν να υλοποιηθούν σε διαφορετικές γλώσσες

- έρχονται συχνά συσκευασμένα σε εκτελέσιμη μορφή

- μπορούν να περιέχουν πολλαπλά αντικείμενα

- είναι συνήθως πιο στιβαρά από αντικείμενα

- είναι συχνά διαθέσιμα στην αγορά σε μορφή προϊόντων

Παραδείγματα εξαρτημάτων

Κατηγορίες εξαρτημάτων από το δικτυακό τόπο

http://www.componentsource.com (http://www.componentsource.com):

- 3D Modeling Components

- Accounts Interface Components

- Addressing, Postcode and ZipCode Components

- Artificial Intelligence Components

- Audio, MIDI and Sound Components

- Barcode Components

- Biometrics and Authentication Components

- Business Rules Components

- Button and Cursor Design Components

- CAD Components

- Calendar and Scheduling Components

- Charting and Graphing Components

- Code Components

- Component Development and Design

- Configuration and Initialization Components

- Credit Card Authorization Components

- Data Compression Components

- Data Conversion Components

- Data Entry Components

- Data Entry Verification Components

- Data Mining Components

- Data Storage Components

- Database Connectivity Components

- Database Management Components

- Database Reporting

- Debugging and Testing Components

- Deduplication and Data Cleansing Components

- Device Driver Components

- Diagramming Components

- DirectX Components

- Distributed Component Management

- eCommerce Components

- Email Components

- Encryption Components

- Explorer Components

- Facsimile Components

- File Handling Components

- File Upload Components

- Financial Components

- Find and Replace Components

- Function and Source Libraries

- Grid Components

- Imaging Components

- Instrumentation Components

- Internet Communication Components

- Localization Components

- Manufacturing Components

- Mapping and GIS Components

- Math and Stats Components

- Message Queuing Components

- Multimedia Components

- Network Administration Components

- Network Communication Components

- On-Line Analytical Processing Components

- Print and Preview Components

- Product Suites

- Reporting Components

- Resizing Components

- Search Components

- Security and Administration Components

- Serial Communication Components

- Software Licensing Components

- Software Upgrade Components

- Source Code Generators

- Speech Recognition Components

- Spelling Components

- Spreadsheet Components

- SQL Components

- Telephony Components

- Text Components

- Toolbar Components

- Training Courses

- Treeview and List Components

- User Interface Collections

- User Interface Components

- VBA and Scripting Components

- Version Control Components

- Web Site Components

- Windows API Components

- Windows Registry Components

- Wireless, Handheld and Mobile Components

- XML Components

Πλαίσια εφαρμογών

Ένα πλαίσιο εφαρμογής:

- επιτρέπει τη γρήγορη υλοποίηση προκαθορισμένων εφαρμογών

- περιέχει έτοιμη λειτουργικότητα που υπάρχει κοινή ανάμεσα σε εφαρμογές

- μας οδηγεί για να προσθέσουμε την πρόσθετη λειτουργικότητα που απαιτείται

Για παράδειγμα ένα πλαίσιο για εφαρμογές που περιλαμβάνουν γραφική

διεπαφή με το χρήστη ορίζεται ως έτοιμο πλαίσιο με βάση το σχέδιο:

μοντέλο, εικόνα, ελεγκτής (model view controller (MVC)).

Μελέτη περίπτωσης: Java Beans

Η τεχνολογία JavaBeans επιτρέπει την υλοποίηση και χρήση εξαρτημάτων

με οπτική παράσταση στο περιβάλλον της γλώσσας Java.

Οι βασικές αρχές της τεχνολογίας είναι οι παρακάτω:

- Εργαλεία προγραμματισμού μπορούν να δουν τα χαρακτηριστικά ενός

bean με τη διαδικασία ενδοσκόπησης (introspection).

Αυτή η διαδικασία μπορεί να γίνει

- Κάθε bean έχει ένα σύνολο από

ιδιότητες (properties) που καθορίζουν την εμφάνιση

και συμπεριφορά του.

Τα εργαλεία προγραμματισμού ανακαλύπτουν τις ιδιότητες του κάθε

bean και επιτρέπουν την αλλαγή τους.

- Κάθε bean μπορεί να παραμετροποιηθεί (μέσω των ιδιοτήτων του)

κατά τη διάρκεια της υλοποίησης της εφαρμογής που το χρησιμοποιεί

με τη χρήση ενός διορθωτή ιδιοτήτων ή ενός bean customiser.

- Τα bean χρησιμοποιούν

γεγονότα (events) για να επικοινωνήσουν με άλλα

bean.

Κάθε bean που ενδιαφέρεται να λαμβάνει κάποιο γεγονός πρέπει να

καταχωρίσει το ενδιαφέρον του με το αντίστοιχο bean που το στέλνει.

Τα εργαλεία προγραμματισμού μπορούν να βρουν από ένα bean το

σύνολο των γεγονότων που στέλνει και ενδιαφέρεται να λαμβάνει.

- Με τη χρήση τεχνολογίας διατήρησης (persistance)

κάθε bean αποθηκεύει και ανακτά την κατάστασή του όπως αυτή έχει

προγραμματιστεί κατά την υλοποίηση της εφαρμογής.

- Οι μέθοδοι που υποστηρίζει κάθε bean είναι οι δημόσιες

μέθοδοι της αντίστοιχης κλάσης της Java

Εμφάνιση ενός bean στο περιβάλλον εργασίας και αλλαγή των ιδιοτήτων

του (εικόνα από το δικτυακό τόπο της Sun).

Περιέχοντες και επαναλήπτες στην STL

Η πρότυπη βιβλιοθήκη της C++ περιέχει ένα σύνολο από

αλγορίθμους που χρησιμοποιούνται με τη χρήση ενός

επαναλήπτη (iterator)

πάνω σε έναν

περιέχοντα (container).

Οι λειτουργίες αυτές αποτελούν τη βιβλιοθήκη με το όνομα

Standard Template Library (STL).

Η STL ορίζει μια σειρά από περιέχοντες (containers) όπως την ουρά, τη στοίβα,

την απεικόνιση και τον πίνακα.

Πάνω στους περιέχοντες αυτούς επιτρέπει την εκτέλεση αλγορίθμων,

όπως την εύρεση ενός στοιχείου, η ένωση δύο περιεχόντων, η

ταξινόμηση, κ.λπ.

Στην STL

ορίζονται οι παρακάτω πρότυποι (ως προς τα στοιχεία που περιέχουν)

περιέχοντες:

- list

- διπλά συνδεδεμένη λίστα

- queue

- ουρά

- deque

- ουρά με πρόσβαση και στις δύο άκρες

- map

- απεικόνιση (π.χ. από συμβολοσειρές σε ακέραιους)

- set

- απεικόνιση με μοναδικά στοιχεία στο πεδίο τιμών

- stack

- στοίβα

- vector

- πίνακας

Κάθε περιέχων μπορεί να περιλαμβάνει στοιχεία οποιουδήποτε τύπου.

Η πρόσβαση των στοιχείων ενός περιέχοντα από τους αλγορίθμους

γίνεται μέσω επαναληπτών (iterators).

Οι επαναλήπτες - ανάλογα με τη δομή των δεδομένων του περιέχοντα - μπορούν

να επιτρέπουν την παρακάτω ιεραρχία κινήσεων:

- Τυχαία προσπέλαση

- Κίνηση προς τις δύο κατευθύνσεις

- Κίνηση προς τα εμπρός, ή ανάποδη κίνηση

Επίσης, μπορούν να επιτρέπουν την παρακάτω ιεραρχία πρόσβασης στα δεδομένα

που δείχνουν:

- Είσοδο και έξοδο

- Μόνο είσοδο, ή μόνο έξοδο

Η κλάση των επαναληπτών ορίζεται στην επικεφαλίδα iterator.

Μερικές μέθοδοι που ορίζονται σε επαναλήπτες είναι οι παρακάτω:

- advance

- distance

- ==, !=, <, >, >=, <=

- +, -

- ++, --

Για κάθε περιέχοντα ορίζονται μέθοδοι όπως (στην περίπτωση της

διπλής ουράς):

- assign

- ανάθεση τιμής

- at

- αναφορά σε στοιχείο

- back

- το τελευταίο στοιχείο

- begin

- επαναλήπτης που δείχνει στην αρχή της δομής

- clear

- διαγραφή όλων των στοιχείων

- empty

- αληθές αν η δομή είναι άδεια

- end

- επαναλήπτης που δείχνει στο τέλος της δομής

- erase

- διαγραφή σειράς στοιχείων

- front

- το πρώτο στοιχείο

- insert

- προσθήκη στοιχείου

- operator[]

- πρόσβαση σε στοιχείο

- pop_back

- αφαίρεση στοιχείου από το τέλος

- pop_front

- αφαίρεση στοιχείου από την αρχή

- push_back

- προσθήκη στοιχείου στο τέλος

- push_front

- προσθήκη στοιχείου στην αρχή

- rbegin

- ανάστροφος επαναλήπτης που δείχνει στην αρχή της δομής

- rend

- ανάστροφος επαναλήπτης που δείχνει στο τέλος της δομής

- resize

- καθορισμός του αριθμού των στοιχείων

- size

- αριθμός των στοιχείων

- swap

- εναλλαγή δύο στοιχείων μεταξύ τους

Παράδειγμα STL: απεικόνιση

Το παρακάτω παράδειγμα τυπώνει πόσες φορές εμφανίστηκε κάθε λέξη

στην είσοδο του προγράμματος:

#include <map>

#include <iostream>

#include <string>

using namespace std;

typedef map <string, int> smap_t;

int

main()

{

string s;

smap_t m; // Our map

while (!cin.eof()) {

cin >> s;

m[s]++; // Use overloaded [] operator

};

smap_t::iterator i; // Iterator for printing the results

for (i = m.begin(); i != m.end(); i++)

cout << i->first << " " << i->second << endl;

return (0);

}

Πρόσθετες λειτουργίες στην STL

Επικεφαλίδα algorithm

Στην επικεφαλίδα algorithm ορίζονται μέθοδοι που ενεργούν πάνω

σε περιέχοντες:

- adjacent_find

- βρίσκει δύο ίσα στοιχεία σε διπλανές θέσεις

- binary_search

- δυαδική ανίχνευση

- copy

- αντιγραφή περιοχής

- copy_backward

- αντίστροφη αντιγραφή περιοχής

- count

- μέτρημα

- count_if

- μέτρημα υπό συνθήκη

- equal

- σύγκριση περιοχών

- equal_range

- σύγκριση περιοχών με συγκεκριμένη ακρίβεια

- fill

- πλήρωση περιοχής με τιμή

- fill_n

- πλήρωση αριθμού στοιχείων με τιμή

- find

- εύρεση στοιχείου

- find_end

- εύρεση στοιχείου από το τέλος

- find_first_of

- εύρεση στοιχείου ίσου με κάποιο μέλος από σύνολο στοιχείων

- find_if

- εύρεση στοιχείου που να ικανοποιεί συνθήκη

- for_each

- εκτέλεση συνάρτησης για όλα τα στοιχεία σε περιοχή

- generate

- πλήρωση περιοχής με αποτέλεσμα συνάρτησης

- generate_n

- πλήρωση αριθμού στοιχείων με αποτέλεσμα συνάρτησης

- includes

- έλεγχος αν μια περιοχή εμπεριέχει μια άλλη

- inplace_merge

- σύζευξη δεδομένων στον ίδιο περιέχοντα

- iter_swap

- εναλλαγή δύο τιμών

- lexicographical_compare

- σύγκριση δύο περιοχών α, β για α < β

- lower_bound

- εύρεση μιας ελάχιστης τιμής σε περιοχή σε σχέση με μιαν άλλη τιμή

- make_heap

- μετατροπή περιοχής σε

σωρό (heap)

(δυαδικό δένδρο στο οποίο τα παιδιά έχουν

τιμή μικρότερη ή ίση από αυτή των γονέων τους).

- max

- το μέγιστο από δύο στοιχεία

- max_element

- εύρεση του μέγιστου στοιχείου σε περιοχή

- merge

- σύζευξη δύο περιοχών σε τρίτη

- min

- το ελάχιστο από δύο στοιχεία

- min_element

- εύρεση του ελαχίστου στοιχείου σε περιοχή

- mismatch

- εύρεση του πρώτου διαφορετικού στοιχείου ανάμεσα σε δύο περιοχές

- next_permutation

- υπολογισμός της επόμενης μετάθεσης σε μια περιοχή

- nth_element

- θέτει ένα στοιχείο στη θέση που θα έπρεπε να έχει αν η

περιοχή ήταν ταξινομημένη

- partial_sort

- ταξινομεί τα πρώτα στοιχεία μιας περιοχής

- partial_sort_copy

- ταξινομεί τα πρώτα στοιχεία μιας περιοχής σε μιαν άλλη

- partition

-

χωρίζει μια περιοχή στα δύο με βάση μια συνάρτηση και επιστρέφει

το σημείο που είναι ο χωρισμός

- pop_heap

- αφαίρεση στοιχείου από σωρό

- prev_permutation

- υπολογισμός της προηγούμενης μετάθεσης σε μια περιοχή

- push_heap

- προσθήκη στοιχείου από σωρό

- random_shuffle

- ανακατεύει μια περιοχή

- remove

- αφαιρεί στοιχεία ίσα με μια τιμή

- remove_copy

- αφαιρεί στοιχεία ίσα με μια τιμή μεταφέροντας

το αποτέλεσμα σε μιαν άλλη περιοχή

- remove_copy_if

- αφαιρεί στοιχεία για τα οποία μια συνάρτηση είναι

αληθής μεταφέροντας το αποτέλεσμα σε μιαν άλλη περιοχή

- remove_if

- αφαιρεί στοιχεία για τα οποία μια συνάρτηση είναι αληθής

- replace

- αλλάζει τιμή σε στοιχεία ίσα με μια τιμή

- replace_copy

- αλλάζει τιμή σε στοιχεία ίσα με μια τιμή μεταφέροντας

το αποτέλεσμα σε μιαν άλλη περιοχή

- replace_copy_if

- αλλάζει τιμή σε στοιχεία για τα οποία μια συνάρτηση είναι

αληθής μεταφέροντας το αποτέλεσμα σε μιαν άλλη περιοχή

- replace_if

- αλλάζει τιμή σε στοιχεία για τα οποία μια συνάρτηση είναι αληθής

- reverse

- αντιστρέφει τη σειρά σε μια περιοχή

- reverse_copy

- αντιστρέφει τη σειρά σε μια περιοχή

μεταφέροντάς την σε μιαν άλλη περιοχή

- rotate

- περιστρέφει τη σειρά των στοιχείων σε μια περιοχή

- rotate_copy

- περιστρέφει τη σειρά των στοιχείων σε μια περιοχή

μεταφέροντάς την σε μιαν άλλη περιοχή

- search

- εύρεση σειράς στοιχείων σε μια περιοχή ίσης με στοιχεία μιας άλλης

- search_n

- εύρεση σειράς στοιχείων σε μια περιοχή ίσης με αριθμό στοιχείων μιας άλλης

- set_difference

- θέτει μια περιοχή ίση με τη διαφορά των στοιχείων δύο

άλλων περιοχών (διαφορά συνόλων)

- set_intersection

- θέτει μια περιοχή ίση με την τομή των στοιχείων δύο άλλων περιοχών (τομή συνόλων)

- set_symmetric_difference

- θέτει μια περιοχή ίση με τα μη κοινά των στοιχείων δύο άλλων περιοχών

- set_union

- θέτει μια περιοχή ίση με την ένωση των στοιχείων δύο άλλων περιοχών (ένωση συνόλων)

- sort

- ταξινομεί μια περιοχή

- sort_heap

- ταξινομεί έναν σωρό

- stable_partition

-

χωρίζει μια περιοχή στα δύο με βάση μια συνάρτηση και επιστρέφει

το σημείο που είναι ο χωρισμός.

Ο χωρισμός γίνεται χωρίς να αλλάξει η

σχετική σειρά των στοιχείων.

- stable_sort

- ταξινομεί μια περιοχή.

Η ταξινόμηση γίνεται χωρίς να αλλάξει η

σχετική σειρά των στοιχείων που είναι μεταξύ τους ίσα.

- swap

- αντιστρέφει μεταξύ τους δύο στοιχεία

- swap_ranges

- αντιστρέφει μεταξύ τους δύο περιοχές

- transform

- εφαρμόζει έναν τελεστή σε μια περιοχή ή μεταξύ δύο

περιοχών

- unique

- αφαιρεί τα όμοια στοιχεία από μια περιοχή

- unique_copy

- αφαιρεί τα όμοια στοιχεία από μια περιοχή

μεταφέροντάς την σε μιαν άλλη περιοχή

- upper_bound

- εύρεση μιας μέγιστης τιμής σε περιοχή σε σχέση με μια άλλη τιμή

Επικεφαλίδα numeric

Στην επικεφαλίδα algorithm ορίζονται αριθμητικές μέθοδοι που ενεργούν πάνω

σε περιέχοντες:

- accumulate

- υπολογίζει ένα σύνολο πάνω σε μια περιοχή

- adjacent_difference

- υπολογίζει τις διαφορές τιμών μεταξύ στοιχείων

μιας περιοχής

- inner_product

- υπολογίζει ένα εσωτερικό γινόμενο μεταξύ δύο

περιοχών

- partial_sum

- υπολογίζει ένα μερικό άθροισμα τιμών μιας

περιοχής σε μιαν άλλη

Άλλες επικεφαλίδες

Ακόμα στην STL ορίζονται οι παρακάτω επικεφαλίδες:

- utility

- πρότυπη κλάση που ορίζει διάταξη σε ζεύγη τιμών

- functional

- κλάση που επιτρέπει συναρτησιακό προγραμματισμό

- memory

- ορίζει την κλάση allocator η οποία κατανέμει τη μνήμη

σε όλους τους περιέχοντες.

Ο επανακαθορισμός της επιτρέπει την υλοποίηση άλλων στρατηγικών

καταμερισμού και πρόσβασης στη μνήμη.

Κατανεμημένα συστήματα βασισμένα σε εξαρτήματα

Πριν δύο δεκαετίες, η φύση των υπολογιστικών συστημάτων εκφράζονταν με την ύπαρξη ισχυρών κεντρικών υπολογιστικών συστημάτων (mainframes)

στα οποία ήταν εγκατεστημένες εφαρμογές οι οποίες μπορούσαν να προσπελαστούν από τους χρήστες μέσα από τα τερματικά του συστήματος.

Με την εμφάνιση και την ανάπτυξη των προσωπικών υπολογιστών και καθώς οι εφαρμογές άρχισαν να γίνονται ολοένα και πιο μεγάλες και σύνθετες, άρχισαν να μεταμορφώνονται από ενιαία προγράμματα σε κομμάτια ικανά να συνεργάζονται μεταξύ τους.

Στην διάσπαση των εφαρμογών σε περισσότερα από ένα μέρη, συνέβαλλε η ανάπτυξη της αρχιτεκτονικής πελάτη/εξυπηρετητή (client/server)

βάσει της οποίας γινόταν η υλοποίησή τους.

Κατά την αρχιτεκτονική πελάτη/εξυπηρετητή, μία διεργασία καλείται

πελάτης (client process) όταν αιτείται την υλοποίηση κάποιων υπηρεσιών-μεθόδων από μία διεργασία η οποία είναι ικανή να της προσφέρει τις επιθυμητές υπηρεσίες.

Η τελευταία αυτή διεργασία καλείται

διεργασία του εξυπηρετητή (server process).

Αργότερα με την ανάπτυξη των υπολογιστικών δικτύων τα συνθετικά μέρη των εφαρμογών, προκειμένου να υπάρξει καλύτερη και αποτελεσματικότερη εκμετάλλευση των νέων δυνατοτήτων, άρχισαν να διαμοιράζονται στους υπολογιστές του δικτύου.

Με τον τρόπο αυτό αυξανόταν η απόδοση και εκμετάλλευση των πόρων του δικτύου.

Αυτού του είδους οι εφαρμογές ονομάζονται

κατανεμημένες εφαρμογές (distributed applications).

Η δυνατότητα διασύνδεσης, σε δίκτυα, υπολογιστικών συστημάτων διαφορετικής αρχιτεκτονικής είχε σαν αποτέλεσμα την δημιουργία ενός ανομοιογενούς υπολογιστικού περιβάλλοντος.

Θα έπρεπε, λοιπόν, και οι εφαρμογές να μπορέσουν να εξελιχθούν έτσι ώστε να είναι δυνατή η λειτουργία τους σε τέτοια ετερογενή συστήματα υπολογιστών.

Αυτή η εξέλιξη οδήγησε στην εμφάνιση των

ετερογενών κατανεμημένων εφαρμογών (heterogeneous distributed applications).

Τεχνολογίες διαλειτουργικότητας κατανεμημένων εφαρμογών

Τα βασικά στοιχεία που χαρακτηρίζουν ένα σύγχρονο υπολογιστικό περιβάλλον

είναι τα εξής:

- Η χρησιμοποίηση κατανεμημένων εφαρμογών οι οποίες βασίζονται στην τεχνολογία πελάτη/εξυπηρετητή,

- Η λειτουργία των εφαρμογών σε περιβάλλον το οποίο πιθανόν να αποτελείται από υπολογιστικά συστήματα τα οποία να βασίζονται σε διαφορετική τεχνολογία και να λειτουργούν "πάνω" σε διαφορετικά λειτουργικά συστήματα και

- Η χρησιμοποίηση εργαλείων προγραμματισμού (γλώσσες προγραμματισμού) τα οποία βασίζονται στην τεχνολογία του αντικειμένου.

Με βάση τα παραπάνω στοιχεία η χρησιμοποίηση μοντέλων-μεθοδολογιών τα οποία θα διευκολύνουν την λειτουργία των εφαρμογών κάτω από τις συνθήκες ενός ετερογενούς περιβάλλοντος και θα επιτελούν τις λειτουργίες επικοινωνίας με τρόπο τέτοιο έτσι ώστε να είναι διαφανής προς τους τελικούς χρήστες, είναι επιβεβλημένη και η υιοθέτησή τους αποτελεί πλέον ζήτημα για τους οργανισμούς και τις επιχειρήσεις οι οποίες συντηρούν τέτοιου είδους υπολογιστικά συστήματα και δίκτυα.

Τρία είναι τα βασικά μοντέλα των οποίων σκοπός είναι η υλοποίηση των παραπάνω και αυτά είναι:

- Η "CORBA" (Common Object Request Broker Architecture) της Object Management Group (OMG).

- H "COM/DCOM" (Component Object Model / Distributed Component Object Model) της Microsoft.

- Η "Java RMI" (Remote Method Invocation) της Sun.

Και τα τρία αυτά μοντέλα βασίζονται πάνω στις ίδιες αρχές (και οι τρεις τεχνολογίες λειτουργούν βασιζόμενες στην έννοια του αντικειμένου) και εξυπηρετούν τον ίδιο σκοπό. Κάθε ένα από αυτά έχει όμως τις δικές του ιδιαιτερότητες από τις οποίες κρίνονται και επιλέγονται.

OMG CORBA

Η OMG (Object Management Group) αναπτύσσει πρότυπα βασιζόμενη στην τεχνολογία του αντικειμένου.

Σύμφωνα με την αρχιτεκτονική που προτείνεται από την OMG, την OMA (Object Management Architecture), το κάθε κομμάτι λογισμικού παρουσιάζεται σαν αντικείμενο (Object).

Τα διάφορα αντικείμενα επικοινωνούν μεταξύ τους μέσω του ORB (Object Request Broker), ο οποίος αποτελεί το στοιχείο-κλειδί γι' αυτήν την επικοινωνία.

Ο ORB παρέχει τους μηχανισμούς εκείνους μέσω των οποίων τα αντικείμενα κάνουν τις αιτήσεις και συλλέγουν τις αποκρίσεις.

Η CORBA (Common Object Request Broker Architecture) αποτελεί το πρότυπο της OMG για τον ORB.

Κατά την CORBA, ένας πελάτης ο οποίος ζητάει κάποιες υπηρεσίες από κάποιο αντικείμενο, κάνει μία αίτηση (request)

η οποία μεταβιβάζεται στον ORB και ο οποίος είναι στη συνέχεια υπεύθυνος για την προώθηση της αίτησης προς τον κατάλληλο εξυπηρετητή.

Η αίτηση αυτή περιέχει όλες τις απαραίτητες πληροφορίες που απαιτούνται προκειμένου να υλοποιηθεί και αυτές είναι:

- το επιθυμητό αντικείμενο,

- επιθυμητές υπηρεσίες,

- τυχόν παραμέτρους.

Για να είναι κατανοητή όμως η αίτηση θα πρέπει να έχει μία κατάλληλη μορφή και γι'

αυτό το λόγο γίνεται προς τον ORB μέσω διασυνδετών (interfaces: "Dynamic Invocation" και "IDL Stubs").

Για τον ίδιο λόγο η προώθηση της αίτησης προς τον εξυπηρετητή γίνεται μέσω διασυνδετών ("Static IDL Skeleton" και "IDL Skeleton").

Ένας διασυνδέτης αποτελεί μία περιγραφή ενός συνόλου από πιθανές λειτουργίες τις οποίες ένας πελάτης μπορεί να αιτηθεί ενός αντικειμένου.

Ένα αντικείμενο ικανοποιεί έναν διασυνδέτη εάν μπορεί να προσδιοριστεί σαν το αντικείμενο-στόχος (target object) για κάθε δυνατή αίτηση η οποία περιγράφεται από τον διασυνδέτη.

Στο σημείο αυτό δεν θα πρέπει να αγνοήσουμε την ιδιότητα της κληρονομικότητας που χαρακτηρίζει τους διασυνδέτες και η οποία παρέχει τον συνθετικό εκείνο μηχανισμό που επιτρέπει σ' ένα αντικείμενο να υποστηρίζει πολλαπλούς διασυνδέτες.

Οι διασυνδέτες καθορίζονται πλήρως μέσω της OMG IDL (Interface Definition Language).

Η IDL δεν αποτελεί γλώσσα προγραμματισμού, όπως οι γνωστές γλώσσες προγραμματισμού, αλλά μία καθαρά περιγραφική γλώσσα η οποία δεν περιλαμβάνει δομές αλγορίθμων ή μεταβλητές.

Η γραμματική της αποτελεί υποσύνολο της ANSI C++ με πρόσθετες κατασκευές για την υποστήριξη μηχανισμών για την επίκληση απομακρυσμένων λειτουργιών.

Οι πελάτες δεν είναι "γραμμένοι" σε OMG IDL αλλά σε γλώσσα για την οποία έχει προσδιοριστεί η αντιστοιχία της με την OMG IDL.

Microsoft COM/DCOM/COM+

Το δεύτερο μοντέλο βασίζεται και αυτό στην τεχνολογία του αντικειμένου με την έννοια όμως εδώ των αυτόνομων συνθετικών εξαρτημάτων μίας εφαρμογής.

Και εδώ, ο βασικός σκοπός του μοντέλου είναι να καταστήσει δυνατή την επικοινωνία δύο ή περισσοτέρων εφαρμογών ή συνθετικών, ακόμα και στην περίπτωση που αυτά διαφέρουν ως προς την προέλευση, τη γλώσσα προγραμματισμού, τα μηχανήματα στα οποία βρίσκονται και τα λειτουργικά συστήματα κάτω από τα οποία τρέχουν.

Ο "μηχανισμός λειτουργίας του μοντέλου είναι παρόμοιος με αυτόν της CORBA. Βασικό ρόλο παίζουν οι διασυνδέτες τα οποία δεν είναι τίποτα άλλο από ένα σαφές διατυπωμένο "συμβόλαιο" μεταξύ των "κομματιών" λογισμικού, το οποίο περιέχει ένα σύνολο από σχετικές λειτουργίες.

Όταν λέμε ότι ένα αντικείμενο υλοποιεί έναν διασυνδέτη αυτό σημαίνει ότι το αντικείμενο αυτό υλοποιεί κάθε λειτουργία του.

Πως γίνεται, όμως, η διαδικασία της αιτήσεως κάποιων λειτουργιών από έναν πελάτη;

Για να μπορέσει ένας πελάτης να εξυπηρετηθεί από κάποιο αντικείμενο, θα πρέπει η γλώσσα προγραμματισμού, στην οποία είναι υλοποιημένος, να έχει τη δυνατότητα δημιουργίας δεικτών και να καλεί συναρτήσεις μέσω των δεικτών. Θα πρέπει λοιπόν ο πελάτης να έχει τον κατάλληλο δείκτη προς τον επιθυμητό διασυνδέτη τον οποίο περιέχει τις επιθυμητές από τον πελάτη λειτουργίες.

Στην περίπτωση όμως που ο πελάτης δεν έχει τον κατάλληλο δείκτη προς το επιθυμητό διασυνδέτη, τότε απευθύνεται προς την COM δίνοντας σαν στοιχεία την

ταυτότητα της κλάσης του εξυπηρετητή που επιθυμεί ο πελάτης και τον τύπο του,

δηλαδή εάν είναι:

Η COM τότε αναλαμβάνει να βρει τον επιθυμητό εξυπηρετητή και να επιστρέψει στον πελάτη τον επιθυμητό δείκτη.

Όπως έγινε σαφές, ο κάθε πελάτης μπορεί να είναι υλοποιημένος σε οποιαδήποτε γλώσσα προγραμματισμού, αρκεί αυτή να υποστηρίζει την κατασκευή και την χρήση δεικτών. Για τα "interfaces", όμως, υπάρχει και εδώ μία "IDL" (interface Definition Language) η οποία επιτρέπει και βοηθάει τους σχεδιαστές να κατασκευάζουν διασυνδέτες.

Sun Java RMI

Το μοντέλο RMI της Sun, βασίζεται και αυτό στην τεχνολογία του αντικειμένου και είναι σχεδιασμένο για να προάγει την διαλειτουργικότητα μεταξύ αντικειμένων, κατασκευασμένων σε Java, μέσα σε ένα κατανεμημένο και ετερογενές περιβάλλον.

Η τεχνολογία RMI αφορά αποκλειστικά αντικείμενα τα οποία είναι κατασκευασμένα με τη γλώσσα προγραμματισμού Java. Αυτό έχει ως αποτέλεσμα να δίνει την δυνατότητα της πλήρους εκμετάλλευσης των δυνατοτήτων της Java αλλά και το πλεονέκτημα του ομοιογενούς, ως προς τη γλώσσα προγραμματισμού, περιβάλλοντος.

Η αρχιτεκτονική ενός RMI συστήματος ακολουθεί την δομή των στρωμάτων-επιπέδων (layers). Υπάρχουν τρία (συν ένα) επίπεδα:

- Το επίπεδο "Stub/Skeleton".

- Το επίπεδο απομακρυσμένης αναφοράς (Remote Reference).

- Το επίπεδο μεταφοράς (Transport)

Υπάρχει, επίσης, το επίπεδο της Εφαρμογής (Application) το οποίο όμως δεν αποτελεί καθαρό κομμάτι της τεχνολογίας και το οποίο βρίσκεται πάνω απΤ τα υπόλοιπα.

Η διαδικασία επίκλησης κάποιων υπηρεσιών από έναν πελάτη, δεν διαφέρει, ιδιαίτερα, σε σχέση με τις προαναφερθείσες τεχνολογίες. Ένας πελάτης, ο οποίος επιθυμεί την υλοποίηση κάποιων υπηρεσιών, υποβάλλει μία αίτηση προς το RMI-σύστημα. Στην αίτηση αυτή θα πρέπει να αναφέρονται οι κατάλληλες εκείνες πληροφορίες οι οποίες απαιτούνται για την αποστολή της αίτησης προς τον κατάλληλο εξυπηρετητή. Αυτές οι πληροφορίες-παράμετροι είναι: μία αναφορά του επιθυμητού αντικειμένου (object reference), οι επιθυμητές μέθοδοι και οι κατάλληλες παράμετροι για την υλοποίηση των μεθόδων.

Από τη στιγμή που ο πελάτης καταθέσει την αίτησή του, το RMI-σύστημα είναι υπεύθυνο για την ανεύρεση του κατάλληλου εξυπηρετητή, την μεταβίβαση της αιτήσεων και την επιστροφή των αποτελεσμάτων στον πελάτη.

Όμοια με την CORBA και την COM/DCOM, σε ένα RMI-σύστημα, οι πελάτες δεν έρχονται ποτέ σε απευθείας επικοινωνία με τα επιθυμητά αντικείμενα παρά μόνο μέσω των διασυνδετών αυτών των αντικειμένων. Και εδώ ο διασυνδέτης είναι αυτός που περιέχει τις μεθόδους-υπηρεσίες τις οποίες μπορεί να υλοποιήσει το αντικείμενο.

Η επικοινωνία πελάτη-αντικειμένου, σΤ ένα σύστημα RMI, είναι η ίδια ανεξάρτητα με το που βρίσκεται το επιθυμητό αντικείμενο (αν δηλαδή βρίσκεται στην ίδια διεργασία με τον πελάτη, αν βρίσκεται τοπικά ή απομακρυσμένα).

Βιβλιογραφία

- Christopher Alexander,

Sara Ishikawa, Murray Silverstein, Max Jacobson, Ingrid Fiksdahl-King, and

Shlomo Angel.

A Pattern Language.

Oxford University Press, 1977.

- Matthew H. Austern.

Generic Programming and the STL: Using and Extending the C++ Standard

Template Library.

Addison-Wesley, 1998.

- James O. Coplien and

Douglas C. Schmidt.

Pattern Languages of Program Design.

Addison-Wesley, 1995.

- Erich Gamma, Richard

Helm, Ralph Johnson, and John Vlissides.

Design

Patterns: Elements of Reusable Object-Oriented Software.

Addison-Wesley, 1995.

- Institute of Electrical and

Electronics Engineers, Inc., New York, NY, USA.

Information Technology - Software Packages - Quality Requirements and

Testing, 1998.

IEEE Standard 1465-1998 (ISO/IEC 12119:1998).

- Institute of Electrical and

Electronics Engineers, Inc., New York, NY, USA.

Information Technology - Software Life Cycle Processes - Reuse

Processes, 1999.

IEEE Standard 1517-1999.

- Roger S. Pressman.

Software Engineering: A Practitioner's Approach, pages 738–763.

McGraw-Hill, fifth edition, 2000.

European Adaptation. Adapted by Darrel Ince.

- Ian Sommerville.

Software Engineering, pages 306–326.

Addison-Wesley, sixth edition, 2001.

- Diomidis Spinellis

and Konstantinos Raptis.

Component mining: A process and its pattern language (http://www.dmst.aueb.gr/dds/pubs/jrnl/2000-IST-Components/html/comp.html).

Information and Software Technology, 42(9):609–617, June 2000.

- Diomidis Spinellis.

Explore, excogitate, exploit: Component mining (http://www.dmst.aueb.gr/dds/pubs/jrnl/1999-Computer-Components/html/comp.html).

IEEE Computer, 32(9):114–116, September 1999.

- Clemens Szyperski.

Component Software: Behind Object-Oriented Programming.

Addison-Wesley, 1998.

Ασκήσεις

- Ερευνήστε το περιβάλλον Windows και τις εφαρμογές που τρέχουν σε αυτό

για παραδείγματα επαναχρησιμοποίησης.

- Εξετάστε τα εξαρτήματα με τις μεγαλύτερες πωλήσεις που

εμφανίζει η εταιρία

Componentsource (http://www.componentsource.com).

Τι συμπεράσματα βγάζετε για το είδος των εφαρμογών που υλοποιούνται,

τα εργαλεία που χρησιμοποιούνται, και τις αντίστοιχες αδυναμίες τους;

Απόδοση και μεταφερσιμότητα

Απόδοση

Η απόδοση του λογισμικού μπορεί να εξεταστεί ως προς:

- Την ταχύτητα εκτέλεσης του προγράμματος ή συγκεκριμένων λειτουργιών του.

- Τη χρήση μνήμης του προγράμματος.

Και οι δύο παράγοντες εξαρτώνται από:

- την αποδοτικότητα των αλγορίθμων (κύρια)

- τον τρόπο υλοποίησης (γλώσσα και τεχνικές προγραμματισμού)

Επιπλέον υπάρχουν και άλλοι παράγοντες απόδοσης όπως:

Πότε βελτιστοποιούμε

Βελτίωση της ταχύτητας ενός προγράμματος έχει αξία μόνο αν:

- Το πρόγραμμα είναι πραγματικά αργό

- Το ταχύτερο πρόγραμμα θα συνεχίσει να έχει σωστά αποτελέσματα

(αντιπαράδειγμα, αλλαγή αριθμών κινητής υποδιαστολής με ακέραιους

σε MP3 player)

- Το ταχύτερο πρόγραμμα είναι ευανάγνωστο

- Το ταχύτερο πρόγραμμα είναι στιβαρό

(αντιπαράδειγμα έλεγχοι ορίων πινάκων στη C και στη Java)

Επίσης, υπάρχουν κατηγορίες προγραμμάτων στις οποίες συχνά δε μας ενδιαφέρει

η ταχύτητα:

- Ασκήσεις στο πανεπιστήμιο

- Προσωπικά προγράμματα

- Εργαλεία που δε χρησιμοποιούνται συχνά

- Προγράμματα ελέγχου

- Δοκιμαστικά προγράμματα

- Αρχέτυπα

Χρήση επεξεργαστή κατά τη διόρθωση ενός προγράμματος

Χρήση επεξεργαστή κατά την αποκωδικοποίηση MP3

Χρήση επεξεργαστή κατά τον ορθογραφικό έλεγχο

Τα πρώτα δύο προγράμματα πιθανότατα δε θα κερδίσουν από βελτιστοποίηση.

Τρόποι βελτιστοποίησης

Βελτιστοποίηση ενός προγράμματος επιτυγχάνουμε με γενικές τεχνικές

καθώς και με τεχνικές σχετικές με το πεδίο εφαρμογής του.

Γενικές τεχνικές είναι οι παρακάτω:

- Χρήση αποδοτικότερων αλγορίθμων και δομών δεδομένων

- Ανάλυση κατανομής χρόνου του προγράμματος και βελτιστοποίηση συγκεκριμένων

τμημάτων

- Υλοποίηση σε αποδοτικότερο περιβάλλον (π.χ. από 4GL σε C++)

- Ενεργοποίηση βελτιστοποιήσεων του μεταγλωττιστή

- Βελτιστοποίηση του κώδικα

- (Μη επέμβαση όταν δεν είναι απαραίτητο)

Τεχνικές σχετικές με το πεδίο εφαρμογής εφαρμόζονται σε τομείς όπως:

- Ενσωματωμένες συσκευές

- Μεταφορά δεδομένων

- Σχεσιακές βάσεις δεδομένων

- Γραφικά

Ανάλυση κατανομής χρόνου

Βασικό στοιχείο για τη βελτίωση της απόδοσης είναι η μέτρηση

του προγράμματος.

Μπορούμε να μετρήσουμε:

- Το χρόνο που κάνει το πρόγραμμα για να εκτελεστεί και την

κατανομή του ανάμεσα στον κώδικα της εφαρμογής και το λειτουργικό

σύστημα.

Π.χ.

$ time fmt /usr/share/dict/words >/dev/null

real 0m3.238s

user 0m2.527s

sys 0m0.294s

- Την κατανάλωση πόρων του συστήματος

- Το χρόνο εκτέλεσης συγκεκριμένων συναρτήσεων του προγράμματος μέσα

στο πρόγραμμα (π.χ. με τη χρήση της System.currentTimeMillis() στη

Java ή της time() στη C).

- To χρόνο εκτέλεσης των συναρτήσεων του προγράμματος με

τη χρήση ενός εργαλείου ελέγχου κατανομής χρόνου (profiler).

Το παρακάτω απόσπασμα παριστάνει την κατανομή χρόνου στο πρόγραμμα

συμπίεσης MP3 bladeenc:

called/total parents

index %time self descendents called+self name index

called/total children

<spontaneous>

[1] 100.0 0.00 41.07 main [1]

0.03 40.93 211/211 codecEncodeChunk [2]

0.00 0.06 106/106 updateProgressIndicator [34]

0.00 0.02 1/1 codecInit [48]

0.00 0.01 212/212 readSamples [61]

0.00 0.01 212/212 fwrite [70]

0.00 0.01 15/121 fprintf [39]

0.00 0.00 1/1 addCommandlineJob [77]

0.00 0.00 1/1 findConfigFile [79]

0.00 0.00 1/3 fopen [66]

0.00 0.00 211/211 be_kbhit [84]

0.00 0.00 2/2 timerStart [95]

0.00 0.00 2/2 timerStop [96]

0.00 0.00 1/2 fclose [97]

0.00 0.00 1/1 codecExit [101]

[...]

- Τις φορές εκτέλεσης συγκεκριμένων εντολών.

Παράδειγμα από πρόγραμμα μέτρησης γραμμάτων, λέξεων, γραμμών:

1 -> gotsp = 1;

1,3,1 -> while ((len = read(fd, buf, MAXBSIZE)) > 0) {

2 -> charct += len;

2,6151,2 -> for (C = buf; len--; ++C) {

6149 -> if (isspace(*C)) {

1487 -> gotsp = 1;

1487 -> if (*C == '\n') {

269 -> ++linect;

}

1487 -> } else {

4662 -> if (gotsp) {

968 -> gotsp = 0;

968 -> ++wordct;

}

}

}

2 -> }

1 -> if (len == -1) {

##### -> warn("%s", file);

##### -> rval = 1;

Αποδοτικότητα των αλγορίθμων

- Η απόδοση ενός προγράμματος εξαρτάται κύρια από τους αλγορίθμους και

τις δομές δεδομένων που χρησιμοποιεί.

- Πολλές φορές μπορούμε να βελτιώσουμε την απόδοση ενός αλγορίθμου

αλλάζοντας εντολές.

- Παράδειγμα 1:

// Return the position of X in the first N elements of A; -1 if not found

for (i = 0; i < N; i++)

if (A[i] == X)

return i;

return -1;

- Παράδειγμα 2:

A[N] = X;

for (i = 0; A[i] != X; i++)

;

if (i == N)

return -1;

else

return i;

- Παρατηρήστε τη διαφορά εντολών από το πρώτο στο δεύτερο παράδειγμα.

- Μπορεί να υπάρχει αποδοτικότερος αλγόριθμος;

- Για μεγάλο όγκο δεδομένων οι παραπάνω διαφορές είναι ασήμαντες.

- Για να μετρήσουμε την απόδοση χρησιμοποιούμε τη σημειογραφία Ο().

- Αυτή δείχνει την τάξη του χρόνου ή της μνήμης που απαιτεί ένας

αλγόριθμος χωρίς να λαμβάνονται υπόψη σταθεροί (ανεξάρτητοι του ν)

παράγοντες.

-

Παραδείγματα:

- Γραμμική ανίχνευση Ο(ν)

- Δυαδική ανίχνευση Ο(log ν)

- Διπλός βρόχος Ο(ν2)

- Όταν δύο Ο() διαφέρουν μεταξύ τους θα υπάρχει πάντα κάποιος όγκος

δεδομένων για τον οποίο η διαφορά θα είναι αντιληπτή και στην πράξη.

- Η σημειογραφία χρησιμοποιείται για να εξετάσουμε τόσο το χρόνο,

όσο και το χώρο που απαιτεί ένας αλγόριθμος.

Παράδειγμα

(Από συνέντευξη πρόσληψης στη Microsoft).

Εύρεση αν υπάρχει βρόχος σε μια συνδεδεμένη λίστα (π.χ. αν έχουμε

ξαναπεράσει από τον ίδιο υπάλληλο σε συναλλαγή με το δημόσιο):

- Πρώτη λύση

for (i = L.begin(); i != L.end(); i++) {

for (j = L2.begin(); j != L2.end(); j++)

if (*j == i)

return true;

L2.push_back(i);

}

return false;

Ο(ν2) χρόνος, Ο(ν) χώρος

- Δεύτερη λύση

for (i = L.begin(), ci = 0; i != L.end(); i++, ci++)

for (j = L.begin(), cj= 0; j < i; j++, cj++) {

for (k = j + 1, ck = 0; ck < ci - cj; k++, ck++)

if (k == j)

return true;

return false;

Ο(ν3) χρόνος, Ο(1) χώρος

- Τρίτη λύση

for (i = L.begin(), j = L.begin(); j != L.end(); i++, j++, j++)

if (j == i)

return true;

return false;

Ο(ν) χρόνος, Ο(1) χώρος

Τεχνικές βελτιστοποίησης του κώδικα

- Αποδοτική χρήση του υλικού

- Αποφυγή κλήσης του λειτουργικού συστήματος

- Οικονομία στη χρήση εξωτερικών δεδομένων

(ειδικά αν το πρόγραμμα δεσμεύεται από το χρόνο εκτέλεσής τους)

- Αντικατάσταση ακριβών εντολών με φθηνές

- Ξετύλιγμα των βρόχων

- Φύλαξη ενδιάμεσων τιμών

- Ενταμίευση εισόδου και εξόδου (input / output buffering)

- Ειδικός κώδικας για τις ειδικές περιπτώσεις (έτσι ώστε

οι γενικές να είναι γρήγορες). (παράδειγμα: βρόχοι σε συστήματα γραφικών).

- Προ-υπολογισμός αποτελεσμάτων

- Χρήση χαμηλότερης ακρίβειας στους υπολογισμούς

- Υλοποίηση σε γλώσσα χαμηλότερου επιπέδου

(π.χ. PHP -> Java -> C -> Assembly)

Χρήση μνήμης

Η μνήμη που χρησιμοποιεί ένα πρόγραμμα χωρίζεται στις παρακάτω κατηγορίες:

- Κώδικας (code)

-

Οι εντολές του προγράμματος, τυπικά σταθερές κατά την εκτέλεσή του.

- Δεδομένα (data)

-

Τα δεδομένα που έχουν οριστεί στατικά μέσα στο πρόγραμμα

(π.χ. αρχικές τιμές) καθώς και

η δυναμική μνήμη που απαιτείται κατά τη λειτουργία του

(εντολή new στη Java / C++, malloc στη C).

Σε πολλά προγράμματα αυτή είναι η κατηγορία της μνήμης που

μας ενδιαφέρει να βελτιστοποιήσουμε.

- Στοίβα (stack)

-

Τοπικές μεταβλητές, κλήση συναρτήσεων ιδίως σε αναδρομικές συναρτήσεις.

Παράδειγμα χρήσης μνήμης προγράμματος (g++):

1906 average shared memory size (κώδικας)

9232 average unshared data size (δεδομένα)

195 average unshared stack size (στοίβα)

Όταν ο όγκος της κύριας μνήμης του υπολογιστή δεν επαρκεί

μπορεί να χρησιμοποιηθεί:

Τέλος, για οικονομία στο χώρο που απαιτεί ο κώδικας των προγραμμάτων

στο δίσκο, χρησιμοποιούνται συχνά

μοιρασμένες βιβλιοθήκες (shared libraries)

(π.χ. .DLL, .so).

Μεταφορά δεδομένων

Η μεταφορά μεγάλου όγκου δεδομένων συχνά απαιτεί σεβαστό χρόνο, ειδικά

αν γίνεται από μέσα με χαμηλό εύρος ζώνης (bandwidth).

Βελτίωση του χρόνου μπορούμε να έχουμε με:

Ενσωματωμένες συσκευές

Σε ενσωματωμένες συσκευές (κινητά τηλέφωνα,

συσκευές αναπαραγωγής MP3,

ηλεκτρονικά σημειωματάρια κ.λπ.) οι παράγοντες που έχουν σημασία

για την απόδοση είναι συχνά διαφορετικοί.

Μπορεί να πρέπει να λάβουμε υπόψη μας:

- Κατανάλωση ενέργειας με

- χρήση αποδοτικών αλγορίθμων

- περιορισμένη χρήση περιφερειακών

- χρήση πόρων κατά μικρά διαστήματα

- Μέγεθος κώδικα (συχνά με χρήση συμπίεσης)

- Χρήση της μη ασταθούς μνήμης (non volatile memory)

(συχνά είναι αργή και περιορισμένης χωρητικότητας)

Τεχνικές ΣΒΔ

Σε συστήματα που βασίζονται σε σχεσιακές βάσεις δεδομένων

χρησιμοποιούμε συχνά τις παρακάτω τεχνικές για αύξηση της απόδοσης:

- Ορισμός δεικτών (indexes)

στα κατάλληλα πεδία.

- Μη ορισμός δεικτών σε πεδία που δεν το απαιτούν.

- Βελτιστοποίηση της δομής των πινάκων

- Ελαχιστοποίηση των δεδομένων που μεταφέρονται από τον

εξυπηρετητή στον πελάτη.

- Χρήση εντολών της SQL αντί για βρόχους κώδικα.

Για παράδειγμα, αντικατάσταση του κώδικα

Do While Not tblPersons.EOF

If tblPersons("Name") = looking Then

MsgBox "Your number is " & tblPersons("Number")

End If

tblPersons.MoveNext

Loop

με τον κώδικα

Set qryPersons = dbsDb.OpenQuery("SELECT Number from Persons Where Name ='" & looking & "'")

Set rstPersons = qryPersons.OpenRecordset

If Not rstTables.EOF

MsgBox "Your number is " & rstPersons("Number")

End If

- Χρήση πινάκων με ενδιάμεσα αποτελέσματα και αυτόματη ενημέρωσή τους

σε νεκρούς χρόνους (π.χ. βράδυ), για στοιχεία που δεν απαιτούν

απόλυτη ακρίβεια, ή με trigger procedures.

- Χρήση εργαλείων βελτιστοποίησης της βάσης του κατασκευαστή.

Μεταφερσιμότητα

Η μεταφερσιμότητα ενός προγράμματος εμποδίζεται από:

- Διαφορετικούς επεξεργαστές (όταν είναι σε εκτελέσιμη μορφή)

- Διαφορετικά λειτουργικά συστήματα (όταν είναι σε εκτελέσιμη μορφή)